Le PAM, une extension du domaine de l’Identity Access Management pour lutter contre les cyberattaques par vol d’identifiants sensibles

Alors que les serveurs sont, globalement, de mieux en mieux sécurisés contre les intrusions, le vol d’identifiants de connexion (login / mot de passe) est devenu l’un des vecteurs d’attaque privilégiés par les cybercriminels pour corrompre une machine et accéder frauduleusement à un système d’information. Ceci en élevant les privilèges du compte usurpé, grâce à des failles logicielles, ce qui permet de rebondir d’une machine à l’autre et d’accéder aux données les plus sensibles ou de mettre hors service le SI d’une entreprise.

Dans le viseur des cybercriminels notamment, les accès aux serveurs et applications communiqués aux partenaires, ou conservés par un collaborateur après son départ de l’entreprise. En effet, si l’accès au réseau de l’entreprise est souvent sécurisé par un VPN (Virtual Private Network), l’accès aux machines elles-mêmes s’effectue encore trop régulièrement via un compte générique, partagé par l’ensemble des utilisateurs – internes et externes à l’entreprise – disposant de droits d’administration. Or, une fois introduit dans le réseau d’une société, il est aisé de rebondir d’un serveur à un autre. Une « légèreté » pointée par l’ANSSI, qui recommande dans son guide d’hygiène informatique de contrôler plus finement ces accès à privilèges, pour donner à chacun un accès au SI proportionné à ses stricts besoins.

Privileged Access Management

Pour remédier à cette faille potentielle, la bonne pratique consiste à mettre en place un « Bastion » ou PAM.

Celle-ci permet notamment de :

- Donner à chaque utilisateur un accès, éventuellement temporaire, circonscrit aux machines / consoles web dont il a besoin pour travailler. Et non à l’ensemble du réseau, comme le permet un VPN ;

- Renforcer la sécurité avec une authentification forte ;

- Gérer les droits d’accès avec des identifiants de connexion propres à chaque utilisateur ;

- tracer les accès et connaître les actions effectuées sur les machines.

Ce type de solution, Scalair vous le propose désormais en mode as a Service, avec l’offre Bastion en managed service.

PAM : Reprenez le contrôle des accès administrateurs

Les SI sont aujourd’hui de plus en plus conséquent. Ils incluent de nombreux serveurs et applications, et tout autant d’administrateurs internes à l’entreprise (sur site ou télétravail) ou externes. À commencer par les partenaires applicatifs qui ont besoin d’un accès aux machines pour déployer, maintenir et mettre à jour leurs logiciels. Or, personne ne peut vérifier le niveau de sécurité garanti par chacun de ces partenaires. Les protections mises en place pour conserver les identifiants de connexion ou empêcher la compromission ou le vol des postes de travail de leurs collaborateurs, le vol de données au moyen du phishing ou de l’exploitation de failles.

En sécurisant l’accès aux machines/applications à l’aide d’un seul VPN + identifiants de connexion génériques, il est impossible de restreindre le périmètre d’accès d’un administrateur ou d’un partenaire, de définir une plage horaire d’accès, de tracer et contrôler leurs actions ou encore de révoquer les accès d’un utilisateur sans renouveler un identifiant de connexion conservé en dur dans la machine, potentiellement utilisé par plusieurs personnes. Autrement dit, en donnant un accès réseau à vos partenaires, vous laissez une porte ouverte sur votre système d’information.

C’est justement ces fonctionnalités qu’offre la solution PAM by Scalair, en s’interposant entre les utilisateurs avec accès à privilèges et l’infrastructure de l’entreprise (hébergée par Scalair ou ailleurs). Le principe de la solution est de créer un compte admin interne ou partenaire unique pour chaque utilisateur et d’y associer des cibles autorisées (serveurs/applications web), via des comptes systèmes du SI qui demeurent inconnus des administrateurs.

Personnalisation & Caractéristiques

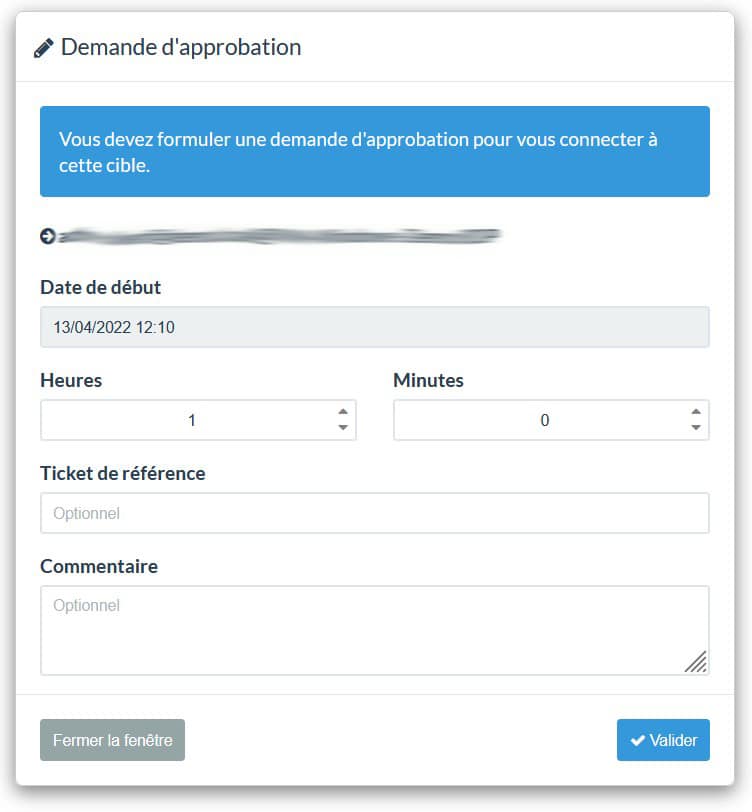

On peut alors ajouter des restrictions de connexion (avec la nécessité ou non d’obtenir une approbation préalable). Mais aussi d’usage avec les protocole d’accès, l’interdiction de certaines commandes… On peut également activer la double authentification, nativement disponible via une application mobile générant un code sur le téléphone de l’utilisateur. De plus, tous les accès sont tracés, horodatés, et les actions effectuées par l’utilisateur sont visibles en temps réel par un « super administrateur » ayant le rôle d’ « auditeur ». Soit en vidéo (bureau à distance RDP), soit via les lignes de commande saisies, selon le protocole utilisé. Ces logs et fichiers sont conservés pendant une période de rétention d’un an, conformément aux réglementations en vigueur. Ils permettent de remonter à l’origine d’un incident de sécurité ou d’un dysfonctionnement provoqué par une mise à jour, une mise en production.

L’auditeur peut, en outre, fermer une session d’un simple clic.

Illustrer les points évoqués avec une galerie de captures d’écran légendées.

Une solution clés en main, accessible aux PME comme aux grands groupes, basée sur le logiciel français Wallix

La solution de PAM as a service proposée par Scalair s’appuie sur le logiciel Wallix, développé en France. Elle est hébergée par Scalair, sur une architecture haute disponibilité composée de deux machines virtuelles. La sécurisation de ces machines, comme les besoins liés à une éventuelle montée en charge, sont entièrement gérés par l’équipe Scalair.

L’engagement de service associé à cette offre est un gage de sérénité pour les clients. Ils peuvent se reposer sur Scalair pour le déploiement, la configuration et la maintenance de cette solution, qui constitue un composant clé du SI.

De son côté, le client doit simplement fournir une liste exhaustive des comptes à privilèges et des droits associés. Puis il accède à la solution via une interface web simple et lisible, qui ne nécessite aucune compétence avancée. Et le VPN n’est alors plus nécessaire, chaque administrateur aura un accès aux serveurs/consoles web dont il a besoin.

Pour que cette solution soit accessible au plus grand nombre, son tarif est sans surprise et sans engagement de durée.

Le prix évolue suivant le nombre de connexions simultanées requises. Cependant, il n’y a aucune limite quant au nombre de serveurs / applications, à la différence d’autres offres concurrentes.

L’abonnement mensuel inclut : la licence, le déploiement et l’hébergement de la solution, son management ainsi que le support.

N’oubliez pas les enjeux organisationnels d’un tel projet !

Se reposer sur Scalair pour la mise en œuvre technique d’un projet de PAM vous permettra de vous consacrer, avec notre accompagnement, sur les enjeux organisationnels qui découlent d’un tel chantier. Car les habitudes de vos collaborateurs et partenaires devront évidemment évoluer. Et certains ne manqueront pas de pointer des contraintes nouvelles. Il vous faudra alors expliquer pourquoi cette révolution est nécessaire, et mettre en place les process adéquats. Notamment pour que votre équipe IT soit réactive lorsqu’elle sera notifiée d’une demande d’approbation par exemple !